Der Hauptzweck der Computertruhe ist ja bekanntlich die Instandsetzung und kostenlose Weitergabe gebrauchter Computer. Dessen ungeachtet erhalten wir dennoch ab und zu Sachpenden, die wir konkret hierfür nicht benötigen, bspw. USB-Hubs, externe Kartenlesegeräte oder Netzwerk-Switches. Sind diese funktionstüchtig, landen sie daher in aller Regel in unserer Fundtruhe. Dieses Verfahren gilt ebenso für externe Speichermedien, wobei wir in diesem konkreten Fall noch zusätzlich die folgenden Dinge berücksichtigen müssen:

- Datenvernichtung: Für Festplatten und SSDs nutzen wir dieselben Software-Werkzeuge, wie für die in den Desktops und Laptops eingesetzten Festspeicher – auf die hier allerdings nicht näher eingegangen werden soll. Diese Methoden greifen hingegen nicht bei diversen Medien, die mit Flash-Speicherbausteinen ausgestattet sind, wie USB-Speichersticks oder Speicherkarten.

- Integritätsprüfung: Bereits seit Beginn des Jahrtausends tauchen immer wieder gefälschte USB-Sticks auf, deren manipulierte Controllerchips dem Betriebssystem eine größere Speicherkapazität melden als tatsächlich verbaut ist. Ärgerlich ist dabei nicht nur, dass man zu viel Geld für eine Fälschung ausgegeben hat. Unglücklicherweise bemerkt man zudem überhaupt nicht, dass alle Daten, die überhalb der physisch vorhandenen Kapazität geschrieben wurden, unwiederbringlich verloren sind. Erst durch den Versuch des Lesens wird man sich dessen bewusst.

Abhilfe schaffen hier die beiden Tools f3 – Fight Flash Fraud für den Einsatz unter GNU/Linux, FreeBSD, macOS oder Windows (Cygwin) und H2testw für Windows.

f3 – Fight Flash Fraud

f3 ist quelloffene und freie Software und wie oben geschrieben für unterschiedliche Systeme verfügbar. So ist sie u. a. bereits seit mehreren Jahren in den Standardpaketquellen Debians und in denen seiner vielen Derivate, wie Ubuntu oder Linux Mint enthalten.

Installation

Für das folgende Beispiel nutzen wir Ubuntu. In diesem konkreten Fall genügt daher ein einfaches sudo apt install f3, um die Installation durchzuführen.

Vorbereitung

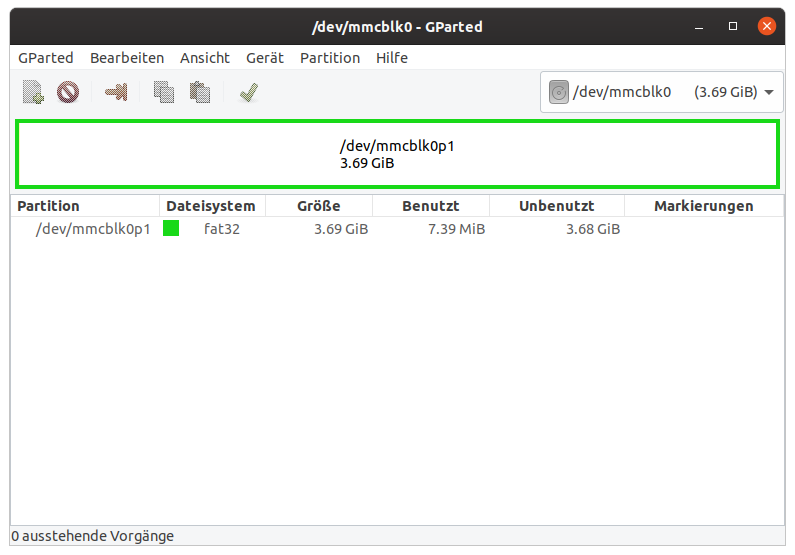

Bevor das Speichermedium getestet werden kann, muss es partitioniert und formatiert werden. Dafür kann man den Gnome Partition Editor, kurz GParted genannt, verwenden, welcher ebenfalls in den meisten Standardpaketquellen enthalten sein sollte.

In unserem Beispiel wurde damit ein (anscheinend) 4 GB großer USB-Stick mit einer einzigen Partition ausgestattet und darin ein FAT32-Dateisystem angelegt.

Prüfung

Für die Überprüfung unseres USB-Sticks nutzen wir die beiden Werkzeuge f3write und f3read aus dem f3-Programmpaket.

Schreibtest

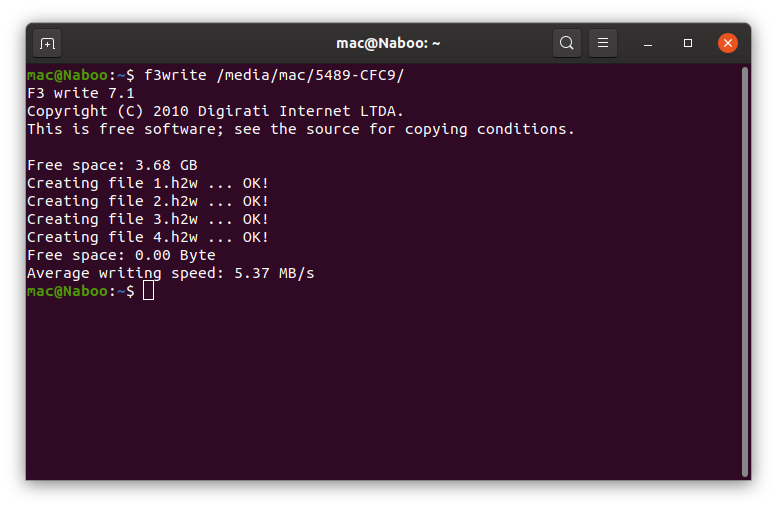

Zu Beginn muss der Stick mit Testdaten befüllt werden. Dies erreicht man durch die Eingabe von f3write /media/[MOUNT_POINT]/ in der Kommandozeile. Hierdurch werden durchnummerierte Dateien mit je einer Größe vom 1 GB erstellt – ausgenommen der letzten, welche einfach den restlich verfügbaren Platz belegt.

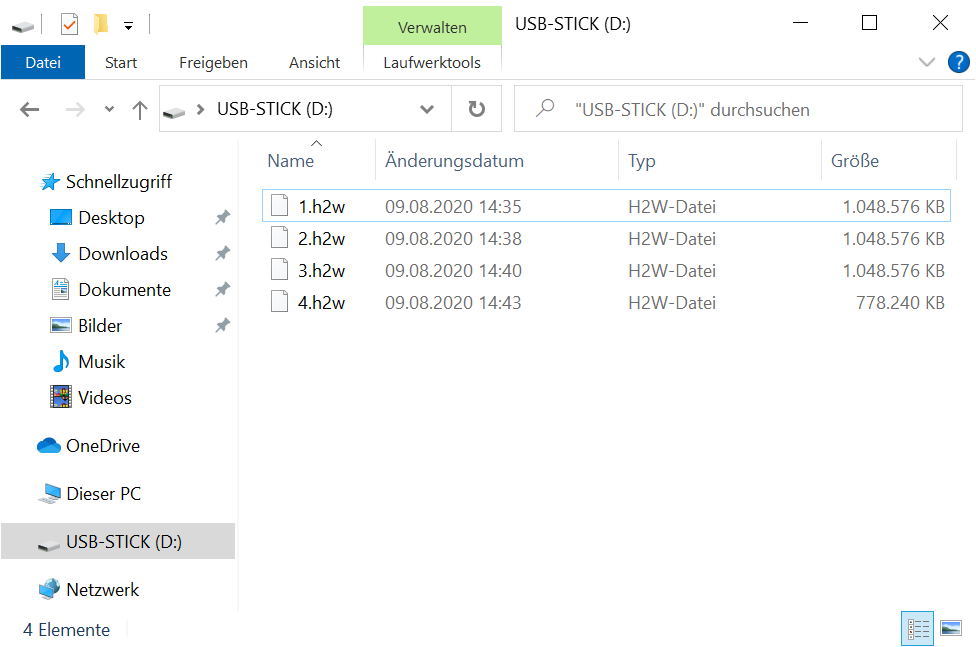

Im Beispiel hat dieser Vorgang wunderbar geklappt und es wurden erfolgreich vier Testdateien erstellt. Ganz nebenbei erwähnt sind diese übrigens kompatibel zum Dateiformat von H2testw.

Lesetest

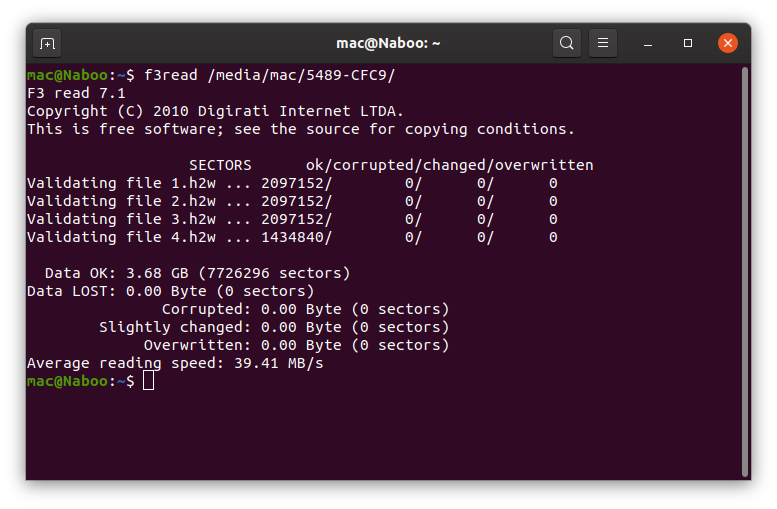

Die Überprüfung, ob die Testdaten korrekt geschrieben werden konnten, übernimmt der Befehl f3read /media/[MOUNT_POINT].

Glück gehabt! Es handelt sich um keinen Fake-Stick und auch sonst wurden keinerlei Fehler entdeckt. Somit können im letzten Schritt einfach die Testdateien gelöscht und der Speicherstöpsel gefahrlos genutzt werden.

Und es gibt auch noch einen positiven Nebeneffekt: Durch die komplette Befüllung des Speichermediums mit Daten, können die zuvor darauf gelöschten Dateien nicht rekonstruiert werden.

Weitere Helferlein

Das f3-Paket beinhaltet übrigens noch drei weitere Programme:

f3probesetzt ein Prüfverfahren ein, das v. a. für sehr große Speichermedien gedacht ist. Denn für die Integritätsprüfung müssen bei diesem Vorgehen weitaus weniger Daten geschrieben werden, wodurch der Prozess sehr viel schneller abläuft. Der Vorteil der kompletten Datenvernichtung ist dadurch allerdings nicht mehr gegeben.f3fixdient der Erstellung einer passgenauen Partition, um einen Fake-Stick trotzdem gefahrlos verwenden zu können.f3brewist für alle die Menschen interessant, die verstehen möchten, wie diese Fake-Speichermedien im Detail funktionieren.

Es sei noch erwähnt, dass diese drei Tools in der aktuellen Version 7.2 als experimentell eingestuft sind und auf eigene Gefahr genutzt werden.

H2testw

Auch mit der kostenlosen Freeware H2testw lassen sich Speichermedien auf Fehler überprüfen und gelöschte Daten sicher überschreiben. Und obwohl das Tool vor zwölf Jahren ursprünglich für Windows XP geschrieben wurde, lässt es sich auch heute noch problemlos unter Windows 10 einsetzen. Wenn man möchte, kann man es sogar mittels Wine unter POSIX-kompatiblen Betriebssystemen wie GNU/Linux oder diversen Unix-Systemen betreiben.

Installation

Eine Installation ist nicht notwendig. In dem herunterladbaren Archiv befinden sich lediglich die direkt ausführbare Programmdatei und zwei Textdateien mit Informationen zum Tool in deutscher und englischer Sprache.

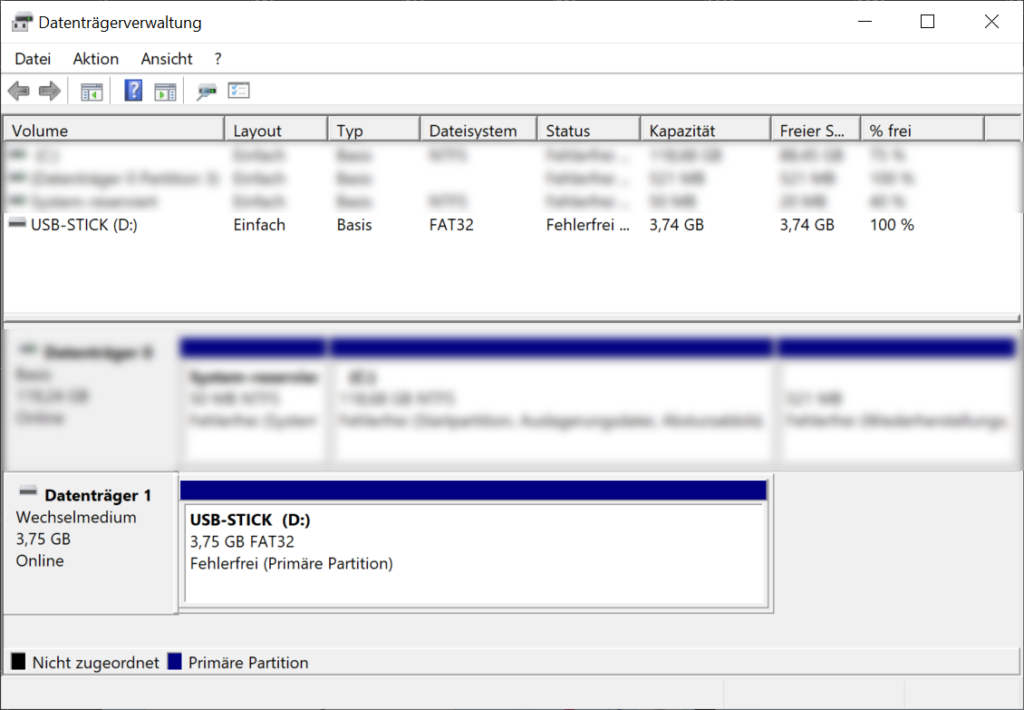

Vorbereitung

Bevor das Speichermedium getestet werden kann, muss es partitioniert und formatiert werden. Unter Windows bietet sich hierfür die Datenträgerverwaltung an.

Prüfung

Die Oberfläche des Programms ist sehr überschaubar, funktional und selbsterklärend. Im Normfall genügen lediglich ein paar wenige Klicks, um einen Test zu starten. Erst das Laufwerk über die Schaltfläche Ziel wählen angeben und anschließend die Schaltfläche Schreiben + Prüfen betätigen, damit die Prüfung beginnt.

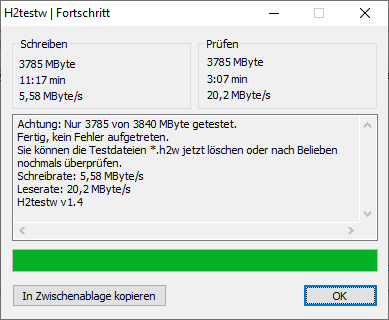

Schreib- und Lesetest werden bei H2testw übrigens direkt hintereinander ausgeführt und zusammen mit weiteren Informationen und dem Resultat der Prüfung in einem weiteren Fenster dargestellt.

Da derselbe USB-Stick wie für den f3-Test verwendet wurde, gibt es erwartungsgemäß auch jetzt keinerlei Fehler, weshalb die Testdateien gelöscht und der Stick von nun an ganz regulär genutzt werden kann.